spyware.trickbot.

短生物

spyware.trickbot是Spy必威平台APPware组件的MalwareBytes的检测名称Trojan.TrickBot。

症状

终点用户不会注意到涓滴感染的任何症状。但是,网络管理员可能会看到流量的变化或尝试达到黑名单的IP和域名,如恶意软件将与trickbot沟通命令和控制(C&C)基础架构以抵消数据和接收任务。

感染类型和来源

spyware.trickbot侧重于窃取银行信息。

TrickBot通常通过恶意的垃圾邮件活动传播。它也可以横向扩展使用Eternalblue爆炸者(MS17-010)。

示例MALSPAM分发TRICKBOT

传播的其他方法包括受感染的附件和嵌入的URL。TrickBot也被视为一个继发感染下降Trojan.Emotet。

恶意文档与宏

后果

由于方式涓涓细刻用来Eternalblue漏洞通过公司的网络传播,网络上的任何受感染的机器会再次感染已经当他们重新加入网络预先清洗机。因此,IT团队需要隔离,修补和修复每个受感染的系统中的一个接一个。这可能是一个漫长而艰苦的过程。

保护

必威平台APPMalwareBytes通过我们的签名防爆技术保护业务和家庭用户免受Spyware.trickbot。

商务整治

必威平台APP的Malwarebytes可以检测并移除业务端点Trojan.TrickBot没有进一步的用户交互。不过要论联网计算机有效,首先必须遵循以下步骤:

- 识别受感染的机器。

- 从网络上断开了受感染的机器。

- 修补程序EternalBlue。

- 禁用行政份额。

- 删除Trickbot Trojan。

- 更改帐户凭据。

识别受感染的机器

如果您有未受保护的端点/机器,则可以运行Farbar Recovery Scan Tool(FRST)来查找可能的妥协指标(IOC)。除了验证感染外,FRST还可用于验证在将端点/机器返回网络之前验证。

禁用管理共享

Windows Server默认安装隐藏的共享文件夹,专门用于管理访问其他计算机。一旦Brute强制本地管理员密码,TrickBot使用admin $ shares。文件共享服务器具有IPC $ Share,该标记Qualies以获取连接到它的所有端点列表。这些Adminip共享通常通过UAC保护,但是,Windows将允许本地管理员无法提示。

最近Trickbot变种管理员凭据使用C $走动,再感染其他所有的端点。

重复的重复感染是一个指示蠕虫能够猜测或蛮力成功地强行强迫。请更改所有本地和域管理员密码。

建议通过注册表禁用这些admin $股票,如讨论的那样在这里。如果您没有看到此注册表项,可以手动添加和设置被禁用。

要使用MalwareBytes Business产品删除Trickbot必威平台APP Trojan,请按照以下说明进行操作。

如何删除Trojan.trickbot必威平台APPMalwarebytes端点保护

- 转到Malwareb必威平台APPytes Cloud Console。

- 允许您在机器关闭网络时调用扫描,请转至设置>政策>你的政策>一般。

- under端点接口选项,打开:

- 显示在通知必威平台APP区域图标的Malwarebytes

- 允许用户运行一个威胁扫描(所有威胁会被自动隔离)

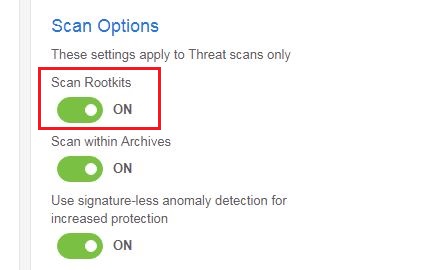

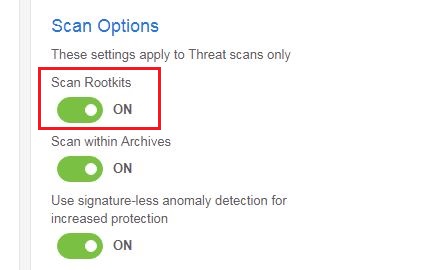

- 暂时启用All-RootKit扫描所有调用的威胁扫描。

去设置>政策>你的政策>端点保护>扫描选项 - 套扫描rootkits.开启。

- 一旦使用最新的策略更改,端点已更新:

如果您在MalwareBytes Endpoint Protection中没有注册端点的受感染的机器,则可以使用我们的违规修复工具(M必威平台APPalwarebytes事件响应)删除TrickBot。

家庭修复

必威平台APP的Malwarebytes可以检测并移除Trojan.Trickbot无需进一步的用户交互。

- 请下载的Malwar必威平台APPebytes到你的桌面。

- 双击mbsetup.exe.并按照提示安装程序。

- 当你的时候必威平台APP的Malwarebytes为Windows安装完成后,该程序打开了欢迎来到Malwarebytes屏幕。必威平台APP

- 点击一下开始按钮。

- 点击扫描开始A.威胁扫描。

- 点击隔离删除找到的威胁。

- 如果出现提示完成删除过程,重新启动系统。