木马。TrickBot

简短的个人介绍

木马。TrickBot是Mal必威平台APPwarebytes对银行的检测名称木马针对Windows机器。

2016年,开发TrickBot是最近出现的银行业木马之一,其许多原始功能都是受到Dyreza(另一个银行业木马)的启发。除了通过网络注入瞄准大量国际银行外,Trickbot还可以从比特币钱包中偷窃。

它的其他一些功能包括使用Mimikatz工具收集电子邮件和凭证。它的作者也显示出不断更新特性和发展的能力。

木马。tricbot模块中有一个配置文件。每个模块都有一个特定的任务,如获取持久性、传播、窃取凭证、加密等。的终极动员令都安装在被黑的无线路由器上。

症状

终端用户不会注意到Trickbot感染的任何症状。然而,网络管理员可能会看到流量的变化,或者试图接触黑名单上的ip和域,因为恶意软件将与Trickbot的命令和控制基础设施通信,以窃取数据和接收任务。

木马。通过创建计划任务,tricbot获得了持久性。

感染类型及来源

木马。TrickBot的重点是窃取银行信息。

TrickBot通常通过恶意的垃圾邮件传播。它也可以通过EternalBlue利用(ms17 - 010)。

示例malspam分发Trickbot

其他传播方法包括受感染的附件和嵌入的url。木马。tricbot也被认为是一种继发性感染木马。Emotet.

带有宏的恶意文档

之后

由于Trickbot利用永恒之蓝漏洞在公司网络中传播的方式,网络上的任何被感染的机器都会在重新加入网络时再次感染之前已被清除的机器。因此,IT团队需要逐个隔离、修补和修复每个受感染的系统。这可能是一个漫长而艰苦的过程。

保护

必威平台APP恶意软件保护企业和家庭用户免受木马攻击。使用我们的无签名反攻击技术的骗术机器人。

必威平台APP恶意软件还可以保护用户免受木马攻击。有我们实时保护的TrickBot。

业务补救

必威平台APP恶意软件可以检测和删除木马。TrickBoton business endpoints without further user interaction. But to be effective on networked machines, you must first follow these steps:

- 识别受感染的计算机。

- 断开受感染机器与网络的连接。

- 为EternalBlue补丁.

- 禁用管理股票。

- 删除Trickbot木马。

- 改变帐户凭据。

识别受感染的计算机

如果您有未受保护的端点/机器,您可以运行Farbar恢复扫描工具(FRST)来查找可能的折衷指标(IOC)。除了验证感染之外,FRST还可用于在将端点/机器带回网络之前验证是否已删除。

禁用管理股票

Windows服务器共享默认安装隐藏的共享文件夹,专门用于管理访问其他机器。Admin$共享被tricbot使用,一旦它用蛮力强制本地管理员密码。一个文件共享服务器有一个IPC$共享,这个IPC$共享被tricbot查询以获得连接到它的所有端点的列表。这些AdminIP共享通常是通过UAC保护的,但是,Windows将允许本地管理员通过,没有提示。

最新的Trickbot变种使用C$和Admin凭据来移动并重新感染所有其他端点。

重复的再次感染表明蠕虫能够猜测或暴力破解管理员密码成功。请更改所有本地和域管理员密码。

如前所述,建议通过注册表禁用这些Admin$共享在这里.如果您没有看到这个注册表项,可以手动添加并设置为禁用。

要移除使用Malwarebytes业务产品的Trickbot木马,请遵循必威平台APP下面的说明。

如何删除木马。TrickBot与必威平台APP伪端点保护

- 进入Malwareb必威平台APPytes云控制台。

- 若要在计算机离开网络时调用扫描,请转到设置>政策>你们的政策>一般.

- 下端点接口选项打开:

- 显示Mal必威平台APPwarebytes图标在通知区域

- 允许用户运行威胁扫描(将自动隔离所有威胁)

- 临时启用Anti-Rootkit扫描所有调用的威胁扫描。

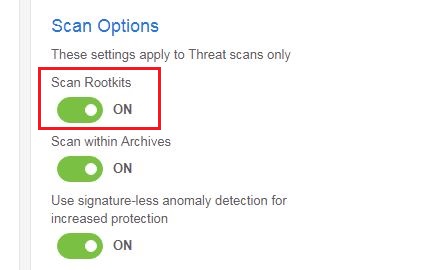

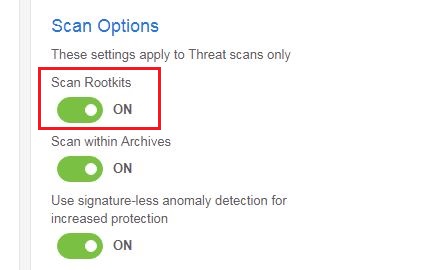

去设置>政策>你们的政策>端点保护>扫描选项 - 集扫描rootkit上。

- 一旦端点用最新的策略更改进行了更新:

如果您有未在Malwarebytes端点保护中注册端点的受感染机器,您可以使用我们的违规补救工具(Malwarebytes事件响应)删必威平台APP除Trickbot。

家里补习

必威平台APP恶意软件可以检测和删除木马。没有进一步的用户交互。

- 请下载伪必威平台APP你的桌面。

- 双击MBSetup.exe然后按照提示安装程序。

- 当你的必威平台APP伪的窗户安装完成后,程序打开到欢迎Malwarebytes屏幕。必威平台APP

- 点击开始按钮。

- 点击扫描开始威胁扫描.

- 点击检疫移除发现的威胁。

- 如果提示完成删除过程,请重新启动系统。

跟踪/国际石油公司

木马。Trickbot通常会在%APPDATA%\Roaming下创建一个文件夹来存放它的模块:

例子:

% APPDATA % \漫游\ winapp \模块

% APPDATA % \漫游\ TeamViewer \模块

其他国际石油公司

C:\WINDOWS\Tasks\ MsSysToken.job

C:\WINDOWS\Tasks\ MSTools.job

C:\Windows\System32\Tasks\ MsNetMonitor

C:\WINDOWS\Tasks\ MsNetValidator.job

C:\WINDOWS\Tasks\services update.job

% APPDATA % \漫游\ winapp \ . exe例如:

C:\Users\ {Username} \ AppData \ \ winapp \ 546 a9064.exe徘徊

% APPDATA % \漫游\ winapp \ client_id例如:

C:\Users\Adminuser\AppData\Roaming\winapp\client_id

% APPDATA % \漫游\ winapp \ group_tag例如:

C:\Users\Adminuser\AppData\Roaming\winapp\group_tag

%APPDATA%\system32\任务\服务更新,例如:

C:\Windows\System32\Tasks\services更新

% APPDATA % \ system32系统\ \ MsSysToken任务例如:

C:\Windows\System32\Tasks\MsSysToken

19CA05FC17F0128或类似的互斥锁名称。